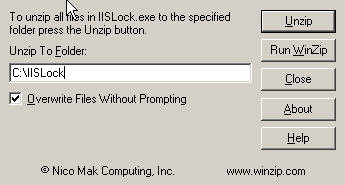

Bild 1: Extrahieren von IISLock.exe in Verzeichnis C:\IISLock

Geschrieben von: Christian Koller

Kategorie: Sicherheit

This printed page brought to you by AlphaSierraPapa

Sicherheit ist ein Thema, das man nie aus den Augen lassen sollte. Spätestens bei einem großen E-Commerce Project auf einem Webserver unter IIS 5.0 (Windows 2000 Server) sollte man sich ernsthaft Gedanken über die Absicherung des Webservers machen. Auch in einem Intranet, das Informationen über den IIS 5.0 zur Verfügung stellt, ist es ratsam, den Webserver so abzusichern, daß Unbefugten der Zugriff auf vertrauliche Daten erschwert wird.

Das Thema Sicherheit und Webserver-Security umfaßt ein großes Feld. Man benötigt zur Implementierung eines vernünftigen Sicherheitskonzepts grundlegende Kenntnisse in User und Group Security unter Windows 2000 und NTFS. Allgemeine Netzwerksicherheit sollte auch kein Fremdwort sein.

Um nun die Absicherung eines IIS 5.0 Webservers ein wenig zu vereinfachen, kann man das Windows 2000 Internet Server Security Configuration Tool (kurz IISLock) benutzen, das auf der Microsoft Website zum Download zur Verfügung steht.

Dieses Tool erlaubt es, einen IIS 5.0 in wenigen Schritten und etwa 15 Minuten Zeit weitgehend gegen Zugriff nicht-autorisierter Personen zu schützen. Den wirklich großen Trumpf kann dieses Tool dann ausspielen, wenn man mehrere Webserver gleichartig absichern möchte. Dafür muß man die Sicherheitseinstellungen nur einmal definieren, bevor man sie auf jedem Webserver in Kraft setzt.

Nachdem Sie die Datei IISLock.exe downgeloaded haben, können Sie das Tool mittels Doppelklick auf die Datei entzippen. Geben Sie als Folder das Verzeichnis an, wo Sie das Tool griffbereit haben wollen, z.B. C:\IISLock (Siehe Bild 1).

Bild 1: Extrahieren von IISLock.exe in Verzeichnis C:\IISLock

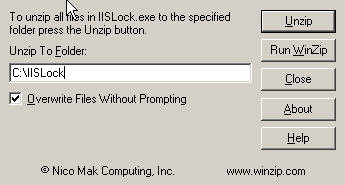

Im Verzeichnis C:\IISLock\Tool finden Sie dann die Datei Readme.txt und die Verzeichnisse DataEntry und Engine (siehe Bild 2).

Bild 2: Verzeichnis C:\IISLock\Tool nach dem Extrahieren

Das Verzeichnis DataEntry enthält das HTML-Interface, über das man Template Dateien für bestimmte Sicherheitseinstellungen generieren kann. Diese Template Dateien werden dann vom Programm IISConfig.cmd aus dem Engine Verzeichnis benutzt, um die gewählten Sicherheitseinstellungen tatsächlich am Server zu installieren.

Das Verzeichnis Engine enthält neben dem Program IISConfig auch die DLL iissecuritywiz.dll, die COM+ Interfaces bereitstellt, um diverse administrative Abfragen und Manipulationen an Windows 2000 Services (wie dem IIS- oder dem SMTP-Service) durchführen zu können.

Die Datei hisecweb.inf im Engine-Verzeichnis ist eine Installations Datei, die Sicherheitseinstellungen enthält. Diese werden beim Ausführen des Tools IISConfig.cmd ausgelesen und (intern über das Windows 2000 Tool SecEdit) umgesetzt. Die Datei hisecweb.inf kann sowohl in einem Texteditor editiert, als auch mittels graphischem Interface in der Microsoft Management Console (MMC) verändert werden.

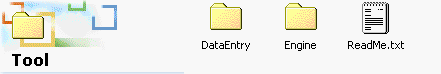

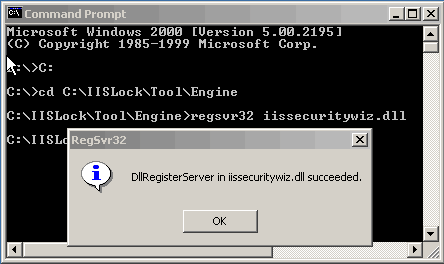

Die Datei iissecuritywiz.dll definiert Objekte, die zum Ausführen der eigentlichen Konfigurationsdatei IISConfig.cmd benötigt werden. Um die DLL iissecuritywiz.dll am Webserver zu installieren, führt man lokal am Server in einem Command Prompt den Befehl regsvr32 iissecuritywiz.dll im Engine Verzeichnis aus (siehe Bild 3):

C: cd C:\IISLock\Tool\Engine regsvr32 iissecuritywiz.dll

Bild 3: Befehle im Command Prompt

Die Meldung "DllRegisterServer in iissecuritywiz.dll succeeded." zeigt an, daß die DLL ordnungsgemäß installiert wurde.

Dieser Schritt ist optional, wird aber dringend empfohlen. Sie benötigen ihn, wenn Sie einen detaillierten Überblick über die betriebssystemnahen Windows 2000 Sicherheitseinstellungen am Webserver gewinnen wollen. Mit Hilfe des Security Template Snap-In können Sie auch diverse Sicherheiteinstellungen direkt verändern.

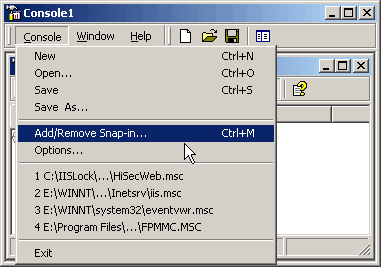

Öffnen Sie die MMC durch starten der mmc.exe (z.B. aus einem Command Prompt heraus). Fügen Sie das Security Template Snap-In mittels Menü Console/Add Remove Snap-in (oder Ctrl+M) ein (siehe Bild 4).

Bild 4: Menü Console/Add Remove Snap-in in der MMC

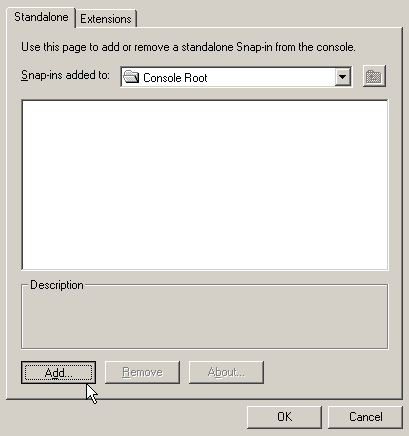

Das Add/Remove Snap-In Fenster erscheint. Klicken Sie dort auf die Schaltfläche Add... (siehe Bild 5).

Bild 5: Add/Remove Snap-In Fenster

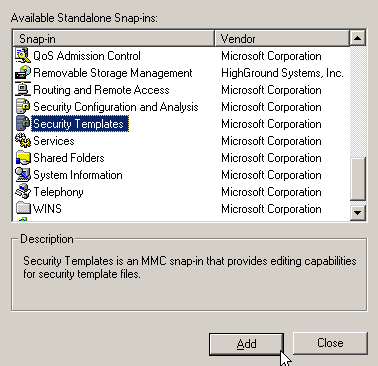

Im erscheinenden Add Standalone Snap-in Fenster wählen Sie Security Templates aus und klicken auf die Schaltfläche Add (siehe Bild 6). Danach schließen Sie das Fenster mit der Schaltfläche Close.

Bild 6: Auswahl des Security Templates Snap-ins

Schließen Sie nun auch das Add/Remove Snap-in Fenster indem Sie auf die Schaltfläche OK klicken.

Das Security Templates Standalone Snap-in dient dazu, um maschinenunabhängige Sicherheitseinstellungen, die in einer .inf-Konfigurationsdatei gespeichert sind, in einem visuellen Tool (MMC) manipulieren zu können. In unserem speziellen Fall werden wir das Security Templates Snap-in dazu benutzen, um die Datei hisecweb.inf im Engine Verzeichnis (des IISLock Tools Verzeichnis) einzusehen und zu manipulieren.

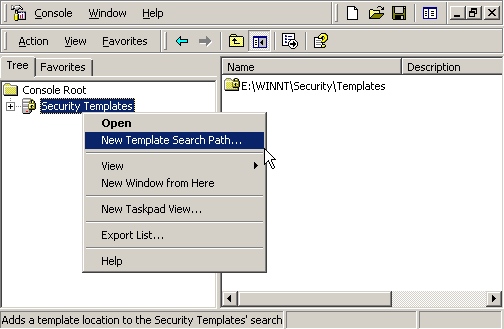

Um die in der Installationsdatei hisecweb.inf (Tool\DataEngine) definierten Einstellungen nützen zu können, müssen Sie im Security Templates Service der MMC einen "Pfad" dorthin setzen. Klicken Sie mit der rechten Maustaste auf das Icon oder den Text des Security Template Snap-in, und wählen Sie New Template Search Path im Kontextmenü. (siehe Bild 7).

Bild 7: New Template Search Path im Kontextmenü

Wählen Sie den Pfad Tool\Engine, in dem sich die Datei hisecweb.inf befindet, zum Beispiel C:\IISLock\Tool\Engine.

Speichern Sie nun die MMC Konfiguration, um so schnellen Zugriff auf die Datei hisecweb.inf über das Security Templates Snap-in mit dem richtig konfigurierten Pfad zu haben: Wählen Sie im Menü Console/Save As und speichern Sie die Konfiguration als .msc Datei ab (zum Beispiel als C:\IISLock\Tool\Engine\HiSecWeb.msc). Ab nun genügt ein Doppelklick auf die Datei HiSecWeb.msc um ein grafisches Interface zur Konfiguration der Datei hisecweb.inf zu erhalten. Die Daten sind über den MMC-Tree Console Root / Security Templates / C:\IISLock\Tool\Engine\hisecweb verfügbar und konfigurierbar.

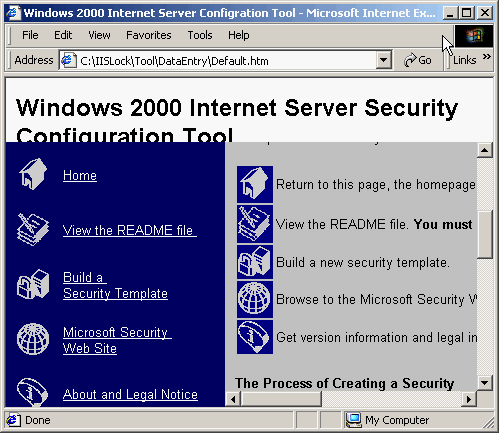

Grundlegende Sicherheitseinstellungen können im Internet Explorer konfiguriert werden: Dazu rufen Sie die Datei default.htm im Verzeichnis DataEntry (C:\IISLock\Tool\DataEntry) auf (siehe Bild 8).

Bild 8: Default.htm

Klicken Sie auf Build a Security Template im Menü auf der linken Seite. Wählen Sie danach auf der rechten Seite welche Dinge auf dem Webserver noch ausführbar sein sollen.

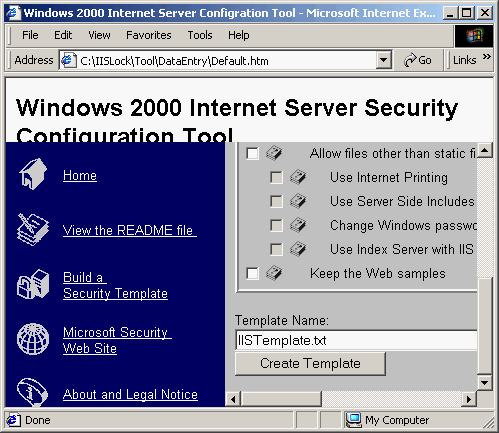

Durch Klicken auf die Schaltfläche Create Template wird das Sicherheitstemplate erstellt und auf dem Desktop gespeichert (siehe Bild 9). Achtung: Beantworten Sie nach dem Drücken der Schaltfläche alle Fragen mit "Ja" oder "Yes".

Bild 9: Sicherheits-Template erstellen

Das erstellte Sicherheitstemplate enthält alle Einstellungen, um Ihr Sicherheitprofil auf den Ebenen Service-, IPSec-(Internet Protocol Sicherheit), SCE- (Security Configuration Editor) und IIS- Einstellungen zu konfigurieren.

Um das Sicherheitsprofil des Templates wirksam werden zu lassen, führen Sie das Kommandozeilen-Tool IISConfig.cmd aus dem Engine Verzeichnis im Command Prompt aus, wobei sie im Parameter -f den Dateinamen angeben. Ein Beispiel dafür:

C: cd \IISLock\Tool\Engine IISConfig -f "E:\Documents and Settings\Administrator\Desktop\IISTemplate.txt"

Die Datei IISConfig.cmd ist ein Kommandozeilen-Tool, mit dessen Hilfe Sie die Sicherheitseinstellungen der Dateien hisecweb.inf und Ihres Sicherheitstemplates (z.B: IISTemplate.txt) auf einem Webserver einstellen ( "Deployment Tool").

Um die möglichen Parameter für IISConfig.cmd zu erhalten, tippen Sie im Command Prompt (im Unterverzeichnis Tool\Engine) einfach den folgenden Befehl:

IISConfig -?

Mit dem IISConfig Parameter -f Dateiname geben Sie an, welche Sicherheitstemplate-Datei (zusätzlich zu den Definitionen in der Datei hisecweb.inf) zur Einstellung des Webservers benutzt werden soll. Beispiel:

IISConfig -f IISTemplate.txt

Wenn Sie die Einstellungen der Datei hisecweb.inf NICHT wirksam werden lassen wollen, so benutzen Sie den Parameter -n. Somit werden nur TCP (IP und UCP) Ports gesperrt, Services konfiguriert und IIS-Script Mappings eingestellt:

IISConfig -f IISTemplate.txt -n

Die Datei hisecweb.inf beinhaltet Sicherheitseinstellungen, die vom Betriebssystem direkt verwaltet werden.

Um den vollständigen Debug Output während dem Ausführen des IISConfig Tools zu sehen, benutzen Sie den Parameter -d:

IISConfig -f IISTemplate.txt -n -d

Das IISConfig Tool erlaubt Ihnen Sicherheitsrelevante Einstellungen zu definieren. Diese können Sie auf zwei Ebenen festlegen. Auf der einen Seite können Sie ein Sicherheitstemplate Datei mit Hilfe der HTML Seite default.htm aus dem DataEntry Verzeichnis generieren. Auf der anderen Seite können Sie die betriebssystemnahen Einstellungen in der Datei hisecweb.inf (Engine Verzeichnis) mit Hilfe des Security Templates Snap-in aus der MMC heraus ändern.

Danach konfiguieren Sie einen Webserver mit Hilfe der Einstellungen in den beiden Dateien durch das Ausführen des IISConfig Tools, gegebenenfalls mit dem -f Sicherheitstemplate Parameter.

This printed page brought to you by AlphaSierraPapa

Hotfix Check Tool für IIS 5.0

http:/www.aspheute.com/artikel/20000914.htm

Windows 2000 Internet Server Security Configuration Tool

http://www.microsoft.com/downloads/release.asp?releaseid=19889

©2000-2006 AspHeute.com

Alle Rechte vorbehalten. Der Inhalt dieser Seiten ist urheberrechtlich geschützt.

Eine Übernahme von Texten (auch nur auszugsweise) oder Graphiken bedarf unserer schriftlichen Zustimmung.